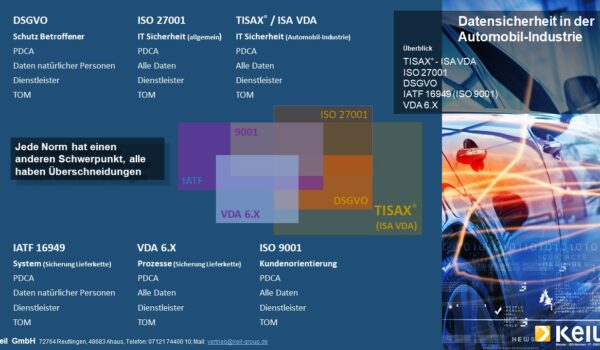

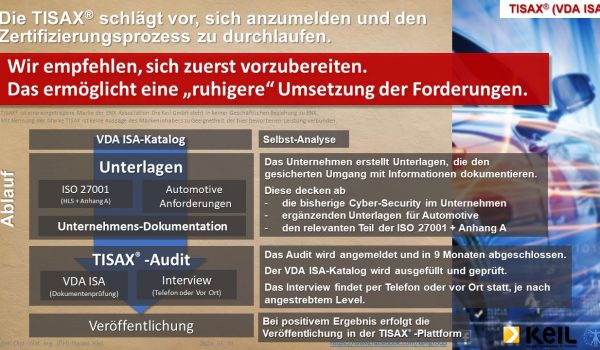

Die ISO 27001 dient als Leitfaden zur dauerhaften Sicherstellung der Informationssicherheit im Unternehmen. Sie ist nach der High-Level-Structure (HLS) gegliedert, was ihre Integration in bestehende Managementsysteme sehr erleichtert.

Der “Anhang A” bietet eine konkrete Checkliste mit Einzelfragen zu allen Aspekten der Informationssicherheit. Eine Grundidee ist die Sicherung der “Assets” (schützenswerte Werte). Ebenso wichtig ist die Klassifizierung der Informationen in meist vier Klassen, auf deren Grundlage festgelegt wird, wie mit jeder Klasse umzugehen ist.

Heutzutage sind wir alle stark von IT abhängig. Daher ist es entscheidend, angemessene Systeme zu implementieren. Dies gilt besonders für Auftragsverarbeiter wie Softwarehäuser, Rechenzentren und Telekommunikationsanbieter, da das Zertifikat die Einhaltung der technischen und organisatorischen Maßnahmen (TOM) nachweist.

Wir bieten Ihnen Unterstützung bei der normkonformen Dokumentation. Dabei gibt es meist zwei primäre Ausgangslagen:

Ihr Kunde fordert von Ihnen die ISO 27001:

- Entweder sind Sie Auftragsverarbeiter gemäß DSGVO und müssen die Umsetzung der TOM nachweisen oder

- Ihre Kunden verlangen eine Zertifizierung nach ISO 27001 als Bedingung für die Auftragsvergabe.

Sie möchten eine unabhängige Absicherung der Informationssicherheit:

- Lassen Sie sich auditieren zur regelmäßigen unabhängigen Kontrolle der angemessenen Umsetzung der CyberSecurity und nutzen Sie die bewährten Systematiken der ISO 27001.

Hier geht es zur Ermittlung von Auditzeit und Auditkosten (Richtwerte). Link

Unser Angebot

– Bereitstellung umfangreicher Vorlagen

– Projektleitung bei der Einführung

– Fachliche Unterstützung der Funktionsträger

– Durchführung notwendiger Schulungen

– Unterstützung bei der Auswahl des Zertifizierers

– Begleitung beim externen Audit